O OpenClaw é uma plataforma de automação com IA que chama atenção pelo alto nível de autonomia. Ele pode acessar ferramentas, interpretar comandos, executar ações e interagir com serviços externos, o que amplia bastante seu potencial de uso, mas também aumenta sua superfície de risco.

Na prática, o OpenClaw não é inseguro por definição, mas também não deve ser tratado como seguro por padrão. Como ele pode operar com acesso a arquivos, credenciais, e-mails, integrações e ambientes conectados, a segurança do OpenClaw depende diretamente da instalação, das permissões concedidas e da forma como o agente é configurado.

O que é o OpenClaw?

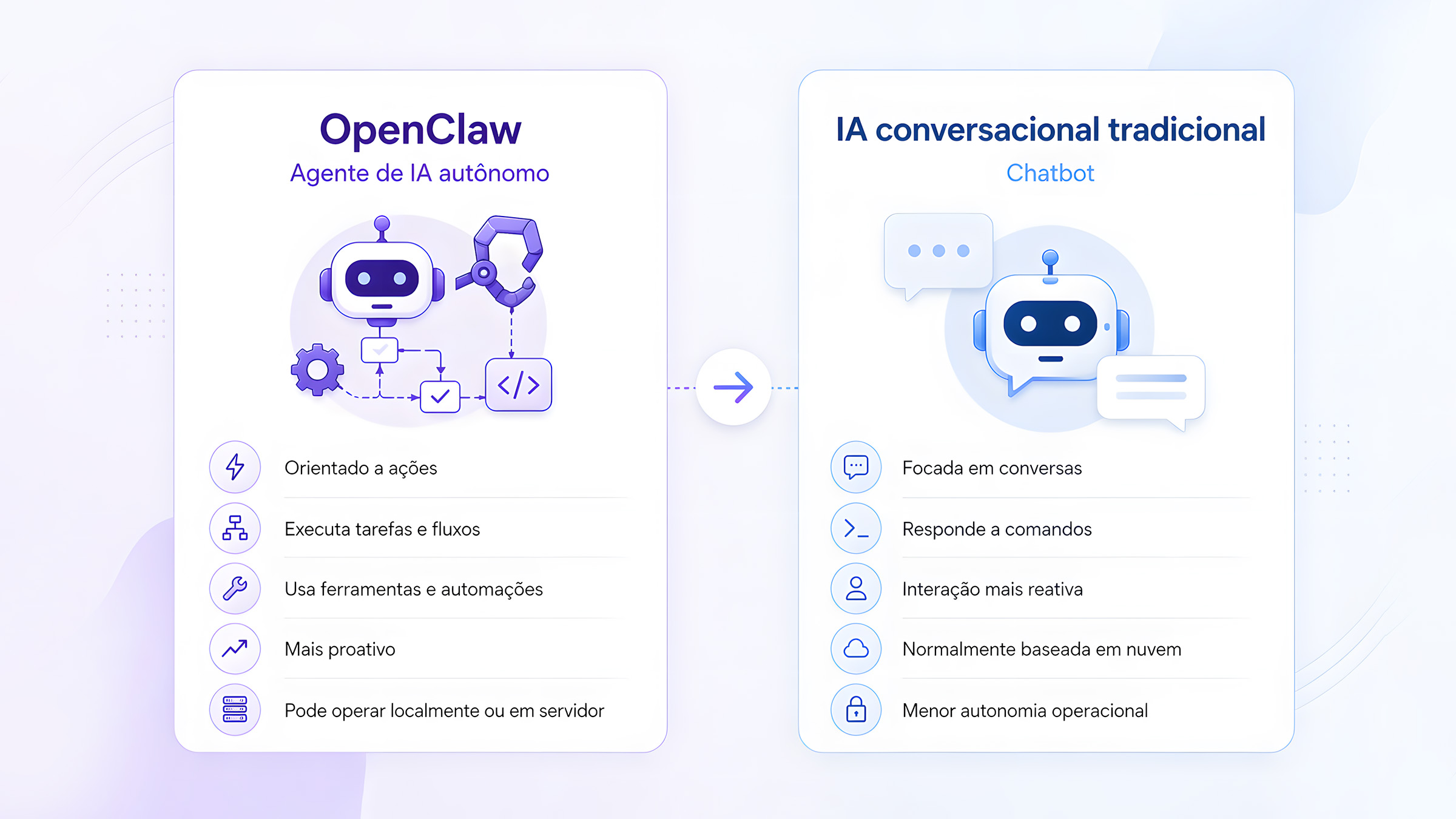

O OpenClaw é um agente de inteligência artificial autônomo de código aberto, compatível com LLMs e desenvolvido para executar tarefas além de um chat tradicional.

Em vez de apenas responder perguntas, a ferramenta pode seguir instruções, acionar recursos externos e atuar em fluxos operacionais mais complexos. Isso torna seu uso mais avançado em rotinas de automação.

Além disso, o projeto surgiu inicialmente com o nome Clawd, em novembro de 2025. Depois, passou por uma fase chamada Moltbot antes de adotar oficialmente o nome OpenClaw.

Posteriormente, a mudança para a identidade atual consolidou a proposta da plataforma. Com isso, o OpenClaw passou a se posicionar de forma mais clara como uma solução voltada à automação com IA.

Qual o diferencial do OpenClaw?

O principal diferencial do OpenClaw está na sua capacidade de agir, e não apenas responder. O sistema pode consultar dados, interpretar contexto, executar comandos e realizar tarefas com mais autonomia.

Além disso, o OpenClaw pode se conectar a canais como WhatsApp, Telegram e e-mail. Isso amplia bastante suas possibilidades de uso e torna a ferramenta mais avançada do que um assistente conversacional comum.

Outro destaque importante é a memória persistente. Esse recurso permite que o agente mantenha contexto entre sessões e continue tarefas com mais consistência ao longo do tempo.

No entanto, essa mesma característica exige mais cuidado. A memória persistente pode ampliar o impacto de erros, comandos maliciosos e dados não confiáveis, principalmente em fluxos de automação contínua.

O OpenClaw é seguro?

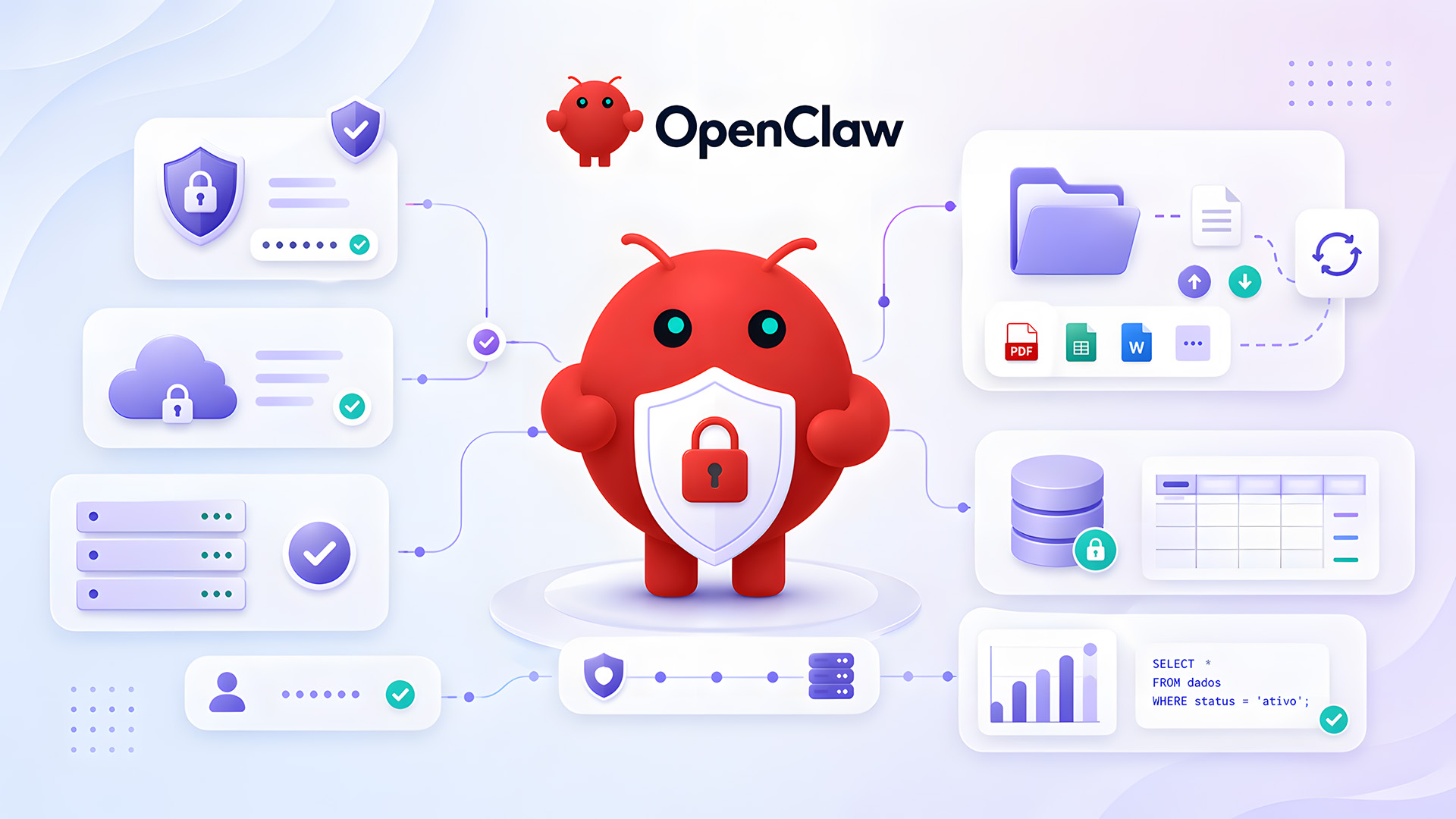

O OpenClaw pode ser usado com segurança, mas isso exige cuidados técnicos. Como agente de inteligência artificial autônomo, ele opera com mais liberdade e, por isso, demanda um nível de proteção maior.

Além disso, o OpenClaw pode ter acesso amplo ao sistema, a arquivos, banco de dados e a diferentes ferramentas. Por isso, seu uso em automação de tarefas deve ser acompanhado por regras, limites e monitoramento.

Nesse contexto, a segurança não depende apenas do software principal. O risco também envolve as skills instaladas, as integrações conectadas e o tipo de dado ao qual o agente recebe acesso.

Por esse motivo, o ambiente em que o OpenClaw roda faz muita diferença. O uso em VPS ou Docker ajuda a isolar a aplicação e reduzir impactos em caso de falhas ou uso indevido.

Motivos que exigem mais cautela

Um sistema de inteligência artificial com esse nível de autonomia exige mais atenção no uso diário. Ao processar dados de sites, mensagens, anexos e e-mails, o OpenClaw pode interpretar conteúdos maliciosos como instruções legítimas.

Além disso, esse comportamento pode comprometer a segurança da operação. Quando comandos ocultos influenciam as ações do agente, o ambiente deixa de ser totalmente seguro e passa a exigir controles mais rígidos.

Outro ponto importante envolve o acesso a APIs, credenciais, arquivos locais e histórico persistente. Quanto maior for esse nível de permissão, maior tende a ser o impacto de qualquer falha explorada.

Nesse cenário, o problema não atinge apenas um programa isolado. Em casos mais graves, o invasor pode explorar todo o conjunto de acessos concedidos, o que amplia os riscos de segurança.

Quais os principais risco de segurança do OpenClaw

Entre os principais riscos de segurança do OpenClaw estão o uso de códigos de terceiros e de funcionalidades que expandem as capacidades do assistente de IA, já que esses recursos podem ampliar a superfície de ataque da ferramenta.

1. Skill maliciosas

Um dos pontos mais sensíveis do ecossistema do OpenClaw está nas skills, que ampliam as funções do agente por meio de código e instruções adicionais. Esse modelo aumenta muito a flexibilidade da ferramenta, mas também abre espaço para abusos.

Um estudo acadêmico publicado em 2026 analisou 31.132 skills e encontrou vulnerabilidades em 26,1% delas. Os problemas identificados incluíam injeção de prompt, exfiltração de dados, escalada de privilégio e riscos de cadeia de suprimentos.

Esse dado não significa que toda skill do OpenClaw seja maliciosa. Ainda assim, ele mostra que confiar cegamente em extensões de terceiros é um erro, principalmente quando elas executam scripts ou pedem acesso amplo ao sistema.

2. Injeção de prompt

A injeção de prompt está entre os riscos mais discutidos em agentes de inteligência artificial autônomos. Ela acontece quando um conteúdo aparentemente comum traz instruções ocultas que o modelo interpreta como parte legítima da tarefa.

No caso do OpenClaw, esse risco exige atenção maior com a segurança. Isso acontece porque o agente pode ler dados de fontes externas e, a partir deles, executar ações de forma automatizada.

Além disso, o problema se torna mais grave quando há memória persistente e acesso a ferramentas integradas. Nesses casos, uma instrução maliciosa pode gerar efeitos mais amplos e comprometer um ambiente que parecia seguro.

Por esse motivo, manter o OpenClaw seguro depende de limitar acessos, revisar integrações e controlar melhor os dados que alimentam o sistema. Essas medidas reduzem o impacto de comandos ocultos e fortalecem a segurança da operação.

3. Vulnerabilidades do OpenClaw

Como qualquer aplicação complexa, o OpenClaw também está sujeito a falhas de segurança. Isso inclui erros de implementação, problemas de configuração e brechas que podem ser exploradas em versões antigas ou em ambientes mal protegidos.

Além disso, manter a ferramenta segura exige atenção contínua a atualizações e revisão da instalação. Sem esses cuidados, vulnerabilidades conhecidas podem continuar expostas e aumentar os riscos de uso.

Um caso relevante foi a CVE-2026-25253, corrigida na versão 2026.1.29. A falha envolvia o sequestro de conexão WebSocket, mostrando como agentes com alto nível de acesso exigem monitoramento constante.

Por isso, o OpenClaw tende a permanecer mais seguro quando recebe atualizações frequentes e opera em um ambiente bem protegido. Esse cuidado reforça a segurança da instalação, reduz a exposição a falhas conhecidas e ajuda a evitar infecções por malwares.

4. Acesso a dados e arquivos sensíveis

Para funcionar de forma útil, o OpenClaw pode precisar acessar arquivos, contexto operacional, serviços conectados e credenciais de APIs. Esse tipo de acesso faz parte da proposta da ferramenta, mas também amplia os riscos de vazamento de dados.

Além disso, o uso de permissões amplas pode abrir espaço para ações indevidas. Quando o agente recebe acesso excessivo, qualquer falha ou uso malicioso tende a gerar consequências mais sérias.

Quanto maior for o nível de acesso concedido, maior costuma ser o impacto de uma skill maliciosa, de uma instrução manipulada ou de uma vulnerabilidade explorada. Isso torna o controle de permissões um ponto central da proteção.

5. Exposição de outros sistemas

Outro risco importante surge quando o OpenClaw é conectado a serviços externos por meio de APIs, automações e diferentes integrações. Nesse cenário, uma invasão ou desvio de comportamento pode afetar mais do que o agente principal.

Além disso, o impacto pode alcançar contas, plataformas e fluxos operacionais ligados ao sistema. Isso amplia bastante o problema, principalmente quando o OpenClaw atua como ponte entre vários serviços ao mesmo tempo.

Esse efeito em cadeia se torna ainda mais relevante em ambientes com e-mail, agenda, WhatsApp, automação comercial ou sistemas internos. Quanto mais conexões sensíveis existirem, maior tende a ser a exposição.

Por esse motivo, o controle de permissões se torna indispensável. Limitar acessos e revisar integrações com frequência ajuda a reduzir riscos e evita que uma falha comprometa outros sistemas conectados.

6. Custos financeiros

O OpenClaw normalmente depende de LLMs e de serviços externos para executar tarefas. Isso envolve o uso de chaves de API, consumo de tokens e, em muitos casos, cobrança conforme o volume de operação.

Além disso, manter esse ambiente mais seguro também ajuda a evitar prejuízos financeiros. Quando há falhas de configuração ou pouco controle sobre o uso, os custos podem crescer de forma inesperada.

Se o agente for manipulado para executar ações em excesso, o problema não será apenas técnico. Também pode haver um custo financeiro elevado, principalmente em fluxos automatizados sem limite de consumo.

Por isso, a segurança da configuração influencia diretamente os gastos. Definir restrições, monitorar o uso e aplicar supervisão humana ajuda a tornar a operação mais segura e evita desperdícios com execuções indevidas.

Como usar o OpenClaw com segurança

A forma mais prudente de rodar o OpenClaw é em ambiente isolado, como Docker ou VPS, e não no sistema principal onde ficam arquivos pessoais, documentos importantes e credenciais sensíveis. Esse isolamento reduz o impacto caso alguma falha seja explorada.

Também é recomendável restringir permissões desde o início. O agente não deve receber acesso amplo a tudo por conveniência. O ideal é conceder apenas o necessário para cada tarefa e revisar periodicamente o que está conectado.

Outro cuidado importante é avaliar skills com cautela. Mesmo com iniciativas de reforço, como a parceria do OpenClaw com o VirusTotal para análise de skills no ClawHub, isso não substitui revisão, auditoria e bom senso na instalação de componentes de terceiros.

Em tarefas sensíveis, vale exigir confirmação humana antes de ações como apagar arquivos, enviar mensagens, executar comandos críticos ou interagir com serviços financeiros. Esse tipo de barreira reduz bastante o risco operacional.

Por que usar um servidor VPS?

Para usar o OpenClaw com mais segurança, o ideal é rodá-lo em um ambiente isolado. Isso reduz riscos e evita que a instalação afete arquivos, credenciais ou sistemas importantes.

Além disso, optar por um serviço pronto pode facilitar bastante a configuração. Plataformas como a Hostinger ajudam a reduzir o tempo gasto com instalação, administração do servidor e ajustes técnicos.

Embora uma máquina virtual também possa ser usada com segurança, o OpenClaw não deve ser instalado no computador pessoal. O mesmo vale para servidores que armazenam dados sensíveis da empresa.

Nesse cenário, um servidor VPS costuma ser a opção mais indicada. Ele oferece mais isolamento, melhor controle do ambiente e uma estrutura mais adequada para executar o OpenClaw com mais segurança e estabilidade.

Por esse motivo, quando não há um servidor próprio dedicado a essa função, contratar um VPS gerenciado da Hostinger tende a ser a alternativa mais prática, segura e eficiente para esse tipo de uso.

Indicação de uso

O OpenClaw tende a fazer mais sentido para usuários com perfil técnico e equipes que já trabalham com automação. Nesses casos, a autonomia operacional pode gerar ganhos reais de produtividade e acelerar rotinas mais complexas.

Além disso, o uso da ferramenta exige uma estrutura mais controlada. Isso torna o OpenClaw mais adequado para cenários em que há conhecimento técnico para configurar, monitorar e revisar seu funcionamento.

Por esse motivo, o ideal é manter o sistema em ambiente separado e aplicar permissões mínimas. Esse cuidado ajuda a reduzir riscos e limita o impacto de falhas ou comportamentos indevidos.

Também é importante manter monitoramento constante, revisar cada skill instalada e atualizar a ferramenta com frequência. Essas práticas fortalecem a proteção do ambiente e tornam o uso mais confiável.

Conclusão

O OpenClaw é uma ferramenta poderosa, mas seu nível de segurança depende principalmente da forma como é instalado, configurado e utilizado no dia a dia.

Como ele opera com mais autonomia do que um chatbot comum, os riscos também tendem a ser maiores. Isso acontece, principalmente, quando há má configuração, skills inseguras ou acesso excessivo ao sistema.

Por esse motivo, o uso da ferramenta exige mais atenção técnica. O cuidado com permissões, integrações e extensões faz diferença direta na proteção do ambiente.

Além disso, o isolamento do ambiente, a revisão de permissões e a atualização constante ajudam a reduzir vulnerabilidades. Com essas medidas, o OpenClaw pode ser utilizado de forma mais segura e controlada.